En quelques semaines seulement, Claude Mythos a détecté des milliers de vulnérabilités critiques dans les systèmes les plus utilisés au monde — dont certaines dormaient depuis 27 ans. Si vous dirigez une entreprise en Afrique francophone et que vous pensez que la cybersécurité est un problème pour les grandes multinationales, cet article va changer votre perspective.

Le 7 avril 2026, Anthropic a officiellement dévoilé Claude Mythos Preview, son modèle d'intelligence artificielle le plus puissant à ce jour. Ce n'est pas une mise à jour incrémentale. C'est ce que les ingénieurs appellent un "step change" — un saut qualitatif qui place ce modèle dans une catégorie à part. Et pour comprendre pourquoi cela vous concerne directement, même si vous n'êtes pas dans la tech, il faut d'abord comprendre le problème qu'il cherche à résoudre.

Quelle est la question que tout dirigeant devrait se poser aujourd'hui ? La voici : si l'IA peut désormais trouver des failles dans n'importe quel système en quelques secondes, votre infrastructure est-elle prête pour ce nouveau monde ?

1. Qu'est-ce que Claude Mythos, concrètement ?

Claude Mythos est le nouveau modèle frontier d'Anthropic — la même entreprise qui développe l'assistant Claude utilisé par des millions de professionnels dans le monde. Mais Mythos n'est pas un simple chatbot amélioré. C'est un moteur de raisonnement et de codage agentique d'une puissance sans précédent.

Contrairement aux versions Haiku, Sonnet et Opus qui constituent la gamme actuelle de Claude, Mythos appartient à un nouveau palier supérieur, nommé "Capybara" en interne. Pour illustrer la différence : si Opus 4.6 était un expert senior capable d'analyser du code, Mythos est un équivalent de 10 experts travaillant simultanément, capable de traverser des millions de lignes de code en quelques minutes pour en identifier les points de faiblesse.

Sa capacité distinctive ? L'identification autonome de vulnérabilités dites "zero-day" — des failles qui n'ont jamais été découvertes ni signalées auparavant. En quelques semaines de tests limités, Mythos a trouvé des milliers de ces failles critiques, dont plusieurs dans chaque grand système d'exploitation et navigateur web, et une dans OpenBSD datant de 27 ans.

Concrètement, cela signifie que des systèmes que des milliers d'ingénieurs n'avaient pas réussi à percer en trois décennies, Claude Mythos les analyse et les cartographie en quelques heures.

2. Pourquoi Anthropic n'a-t-il pas rendu Mythos public ?

C'est la décision qui a surpris tout le monde dans le secteur technologique : Anthropic a développé son modèle le plus puissant et a délibérément choisi de ne pas le mettre à la disposition du grand public. Dans un marché où chaque lancement est une course aux parts de marché, ce choix mérite une explication.

La raison est simple et dérangeante à la fois : les capacités de Mythos sont jugées trop dangereuses pour une diffusion non contrôlée. Dans son rapport d'évaluation des risques, Anthropic indique que la combinaison "découverte autonome de vulnérabilités + construction de chaînes d'exploitation + réplication à grande échelle" approche un seuil de risque systémique élevé.

En clair : entre les mains de cybercriminels, un accès à Mythos permettrait de lancer des cyberattaques d'une sophistication et d'une vitesse qui dépasseraient la capacité des équipes de défense à réagir.

C'est pourquoi Anthropic a mis en place le Project Glasswing — une initiative dont le nom évoque le papillon transparent, métaphore des vulnérabilités logicielles "relativement invisibles". Dans ce cadre restreint, 12 partenaires fondateurs (Amazon, Apple, Microsoft, Cisco, CrowdStrike, Google, JPMorgan Chase, Nvidia, Palo Alto Networks, Broadcom, Linux Foundation et Anthropic elle-même) plus 40 organisations supplémentaires ont accès au modèle pour un usage exclusivement défensif : scanner leurs propres systèmes et les infrastructures open source critiques.

Anthropoc a également engagé 100 millions de dollars en crédits de calcul pour financer cet effort. L'objectif déclaré : renforcer les défenses avant que des acteurs malveillants ne développent des capacités équivalentes.

3. Ce que cela révèle sur l'état réel de la cybersécurité mondiale — et africaine

La révélation de Claude Mythos met en lumière une vérité inconfortable : nos infrastructures numériques sont truffées de failles que nous n'avions tout simplement pas les outils pour détecter. Ce n'est pas un échec des ingénieurs — c'est une limite structurelle de ce que l'intelligence humaine peut inspecter manuellement dans des millions de lignes de code.

Les PME représentent 90 % des entreprises africaines et constituent la cible principale des cybercriminels — une réalité qui s'aggrave avec l'IA.

Pour les entreprises en Afrique francophone, ce contexte est particulièrement préoccupant. Selon le rapport d'Interpol, les PME représentent 90 % des entreprises africaines et sont devenues des cibles prioritaires pour les cybercriminels en raison de leurs ressources limitées en sécurité informatique. En Côte d'Ivoire, en février 2026, Air Côte d'Ivoire a signalé un incident ayant conduit à l'exfiltration de données de son système d'information — illustration concrète que la menace n'est pas abstraite.

Les chiffres confirment la tendance :

| Menace | Fréquence en Afrique francophone |

|---|---|

| Phishing et escroqueries en ligne | Cybercrimes les plus fréquemment signalés (Interpol) |

| Ransomware (rançongiciel) | Menace prépondérante en Afrique de l'Ouest et centrale |

| PME victimes de tentatives d'attaque | 62 % au Maroc en 2024 (Abwab Solutions) |

| PME sans plan de cybersécurité formalisé | 72 % dans la région (même source) |

| Coût moyen d'une violation de données | 4,45 millions de dollars en 2024 (IBM) |

La transformation numérique rapide du continent — essor du mobile banking, e-commerce, administration en ligne — crée de nouvelles surfaces d'attaque plus vite que les capacités de défense ne se construisent. Et l'IA générative, utilisée par les cybercriminels pour automatiser et personnaliser les attaques, aggrave ce déséquilibre.

4. Comment Claude Mythos change la donne pour la défense — et ce que cela signifie pour votre entreprise

Il serait tentant de voir dans Claude Mythos uniquement une menace. Mais la vision d'Anthropic est inverse : utiliser l'IA pour détecter les failles avant que les attaquants ne les trouvent. C'est le principe du "fix before exploit" — corriger avant d'être exploité.

Pour les grandes organisations partenaires du Project Glasswing, cela se traduit par des scans systématiques de leurs bases de code, des rapports de vulnérabilités priorisés par criticité, et des correctifs appliqués en temps réel. En quelques semaines, le modèle a identifié des failles dans chaque grand système d'exploitation et navigateur web, validant l'ampleur de ce que l'IA frontier peut apporter à la sécurité.

L'IA défensive analyse des millions de lignes de code pour identifier des failles invisibles à l'œil humain — un changement de paradigme pour la sécurité des systèmes.

Mais voici la question pratique pour un dirigeant de PME au Cameroun, en Côte d'Ivoire ou au Sénégal : Claude Mythos ne vous sera pas directement accessible. Il est réservé aux partenaires du Project Glasswing. Alors, que faire concrètement maintenant ?

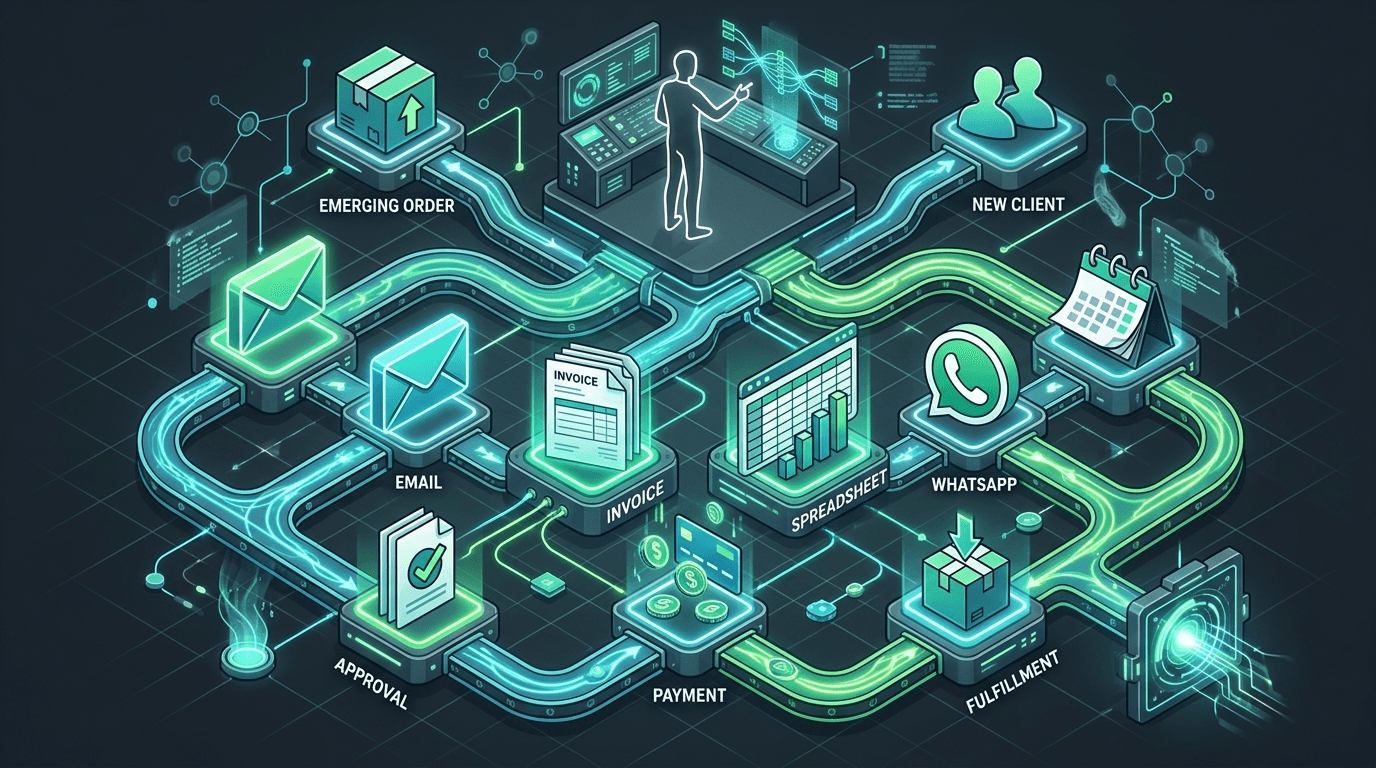

Ce que les modèles actuels de Claude peuvent déjà faire pour votre sécurité

Si Mythos est hors de portée pour l'instant, les modèles Claude disponibles aujourd'hui offrent déjà des capacités réelles pour renforcer votre posture de sécurité :

- Audit de vos emails suspects : Claude peut analyser des emails douteux et identifier les signaux de phishing que vos équipes manqueraient

- Sensibilisation de vos collaborateurs : générer des scénarios de formation personnalisés à votre secteur (finance, logistique, retail) pour former vos équipes aux attaques les plus fréquentes

- Revue de vos contrats et clauses fournisseurs : identifier les risques de sécurité dans vos engagements avec des prestataires numériques

- Documentation de vos processus sensibles : cartographier les données critiques de votre entreprise pour prioriser leur protection

5. L'équation IA et cybersécurité : opportunité ou menace pour les PME africaines ?

L'émergence de modèles comme Claude Mythos cristallise un paradoxe que tout dirigeant doit comprendre : l'IA est simultanément le problème et la solution.

Du côté des menaces, les cybercriminels utilisent déjà l'IA générative pour créer des emails de phishing indétectables, générer des deepfakes vocaux imitant la voix d'un dirigeant pour obtenir des virements frauduleux, et automatiser des attaques de masse contre les PME jugées vulnérables. D'ici 2027, selon les estimations de Connectwise, 17 % des cyberattaques seront exécutées avec l'aide de l'IA générative.

Du côté de la défense, l'IA permet désormais à une PME de 20 personnes d'accéder à des capacités d'analyse qui étaient réservées aux grandes DSI il y a trois ans. En 2026, Claude propose plus de 200 connecteurs MCP permettant de scanner des documents, analyser des emails et vérifier des configurations — le tout sans compétences techniques avancées.

L'IA comme bouclier : pour les PME africaines, les outils d'intelligence artificielle accessibles aujourd'hui représentent une première ligne de défense actionnable sans équipe tech.

La vraie question n'est donc pas "l'IA va-t-elle me menacer ?" — elle menace déjà. La vraie question est : "Comment je mets l'IA de mon côté pour ne pas être la cible la plus facile ?"

Une analogie utile : imaginez que vos concurrents commencent à utiliser des voitures quand vous êtes encore à pied. Vous n'avez pas à construire une Ferrari — mais vous devez au minimum monter dans un véhicule. Dans la cybersécurité IA de 2026, ne rien faire n'est plus une option neutre.

6. Que devez-vous faire concrètement dans les 30 prochains jours ?

Face à l'accélération de la menace IA en cybersécurité, voici un plan d'action structuré pour les dirigeants africains, organisé par niveau de maturité :

| Étape | Action | Durée estimée | Impact |

|---|---|---|---|

| 1 | Identifier vos 3 données les plus critiques (clients, finances, contrats) | 2h | Prioriser votre protection |

| 2 | Former votre équipe à reconnaître le phishing IA (simulation réelle) | 1 jour | Réduire le risque humain de 40 % |

| 3 | Activer l'authentification multifacteur sur tous les comptes clés | 4h | Bloquer 99 % des intrusions par credential |

| 4 | Tester Claude pour analyser vos emails et documents suspects | 1 semaine | Détecter ce que vos antivirus manquent |

| 5 | Documenter un plan de réponse basique en cas d'incident | 1 jour | Réduire le coût d'une attaque de 50 % |

Ces cinq étapes ne nécessitent ni budget colossal ni équipe tech. Elles nécessitent une décision — et une journée de travail structuré.

Limite honnête à mentionner : Claude et les outils IA actuels ne remplacent pas un expert en cybersécurité dédié pour les structures complexes. Pour une PME de plus de 50 personnes avec des données sensibles (finance, santé, données clients), l'accompagnement humain reste indispensable. Les outils IA sont un premier bouclier, pas un substitut complet.

7. Comment Claude Mythos annonce le futur de l'IA en entreprise

Au-delà de la cybersécurité, l'existence même de Claude Mythos envoie un signal fort sur la direction que prend l'IA : vers des modèles agentiques, capables d'agir de manière autonome sur des tâches complexes, avec un niveau de raisonnement proche de celui d'un expert humain senior.

Anthropicla entreprise valorisée à 380 milliards de dollars après une levée de 30 milliards en février 2026, conçoit délibérément une IA qui sait quand ne pas agir. Refuser de rendre Mythos public malgré la pression commerciale — c'est un choix rare dans une industrie où la course à la performance est souvent prioritaire sur la prudence.

Pour les dirigeants africains, cela signifie deux choses :

Premièrement, les modèles accessibles aujourd'hui (Claude Sonnet, Opus) représentent déjà une immense valeur non encore exploitée par la plupart des PME du continent. Pendant que certains attendent "la bonne version", les pionniers construisent déjà des avantages compétitifs durables avec les outils existants.

Deuxièmement, l'IA agentique — capable d'analyser, décider et agir sans supervision constante — arrive dans les entreprises. Les PME qui commencent à se familiariser avec ces outils aujourd'hui seront les mieux placées pour en tirer parti quand les capacités de type Mythos deviendront accessibles au grand public.

Imaginez dans 12 mois : vos concurrents utilisent des agents IA pour scanner leurs vulnérabilités, détecter les tentatives d'intrusion en temps réel, et former automatiquement leurs équipes face aux nouvelles menaces. Pendant ce temps, vous avez les mêmes outils à portée de main — mais vous n'avez pas encore appuyé sur le bouton.

Claude Mythos n'est pas disponible au grand public. Mais ce qu'il révèle sur l'état de nos systèmes et sur la direction que prend l'IA, lui, est disponible maintenant — et actionnable dès aujourd'hui.

La question n'est pas de savoir si vous avez des vulnérabilités. Vous en avez, comme toutes les entreprises. La question est de savoir si vous allez les trouver avant que quelqu'un d'autre ne le fasse.

LumoraData vous accompagne dans l'intégration de l'IA pour sécuriser et automatiser vos processus →